35 anni fa nasceva il World Wide Web: il primo sito web della storia

Ecco! Il 20 dicembre 1990, qualcosa di epocale successe al CERN di Ginevra.

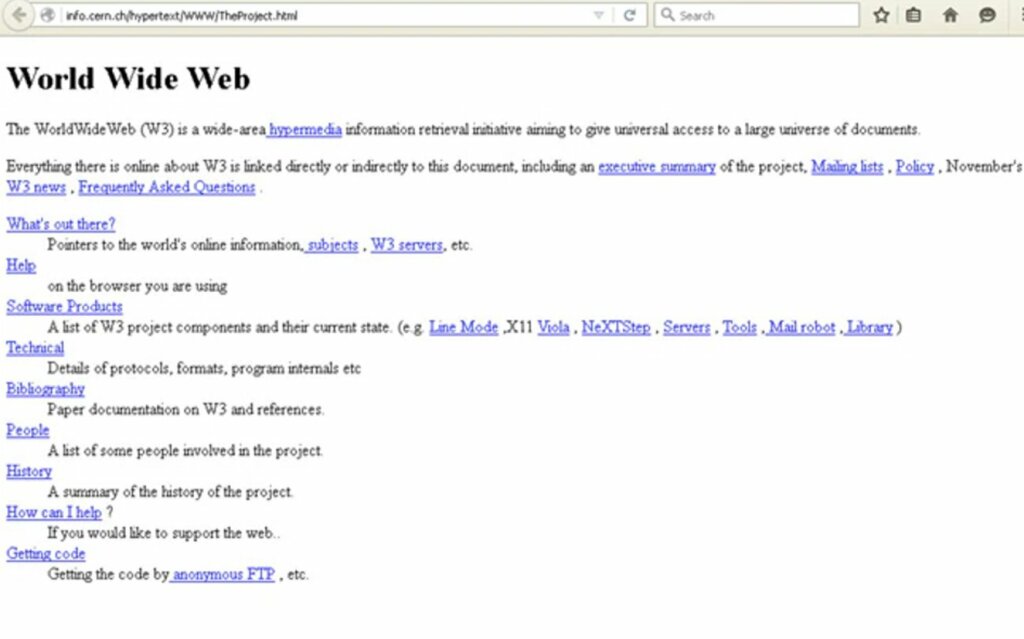

Tim Berners-Lee, un genio dell’informatica britannico, diede vita al primo sito web della storia. Si tratta di info.cern.ch, creato con l’obiettivo di aiutare gli scienziati a condividere informazioni.

Era un progetto ambizioso, nato per facilitare la vita a ricercatori di tutto il mondo. Il suo obiettivo? Far dialogare scienziati e studiosi di paesi e istituzioni diverse. Inizialmente, solo gli addetti ai lavori del CERN potevano accedervi per poi aprire le porte al grande pubblico il successivo 6 agosto 1991.

Era un momento storico anche se molti all’interno del CERN non comprendevano fino a fondo tale innovazione!

Quel sito era essenzialmente una guida su come utilizzare il World Wide Web. In pratica, spiegava come consultare documenti remoti e configurare nuovi server. Una roba da nerd, ma che fece la storia! Oggi, quel sito e quella macchina sono pezzi da collezione, un vero e proprio tesoro del web. E pensare che tutto iniziò con una semplice idea: condividere informazioni. Che potenza non è vero?

L’aspetto grafico rifletteva la filosofia che guidava il progetto. Sfondo chiaro, testo scuro e collegamenti ipertestuali essenziali: nessun elemento decorativo, nessuna immagine. Nella proposta originaria del World Wide Web, Berners-Lee aveva chiarito che la priorità non era la grafica, ma la leggibilità universale del testo, ritenuta fondamentale per garantire l’accesso al maggior numero possibile di utenti.

Un contesto tecnologico frammentato e lo standard

Alla fine degli anni Ottanta, Internet esisteva già, ma era uno strumento riservato quasi esclusivamente a contesti accademici, militari e scientifici.

Le informazioni erano distribuite su sistemi eterogenei e spesso incompatibili tra loro: mainframe, computer personali e reti proprietarie. Tutto questo era complesso! Non essendo presente uno standard, questo non consentiva uno scambio dei dati fluido e flessibile.

Al CERN questo problema era particolarmente evidente.

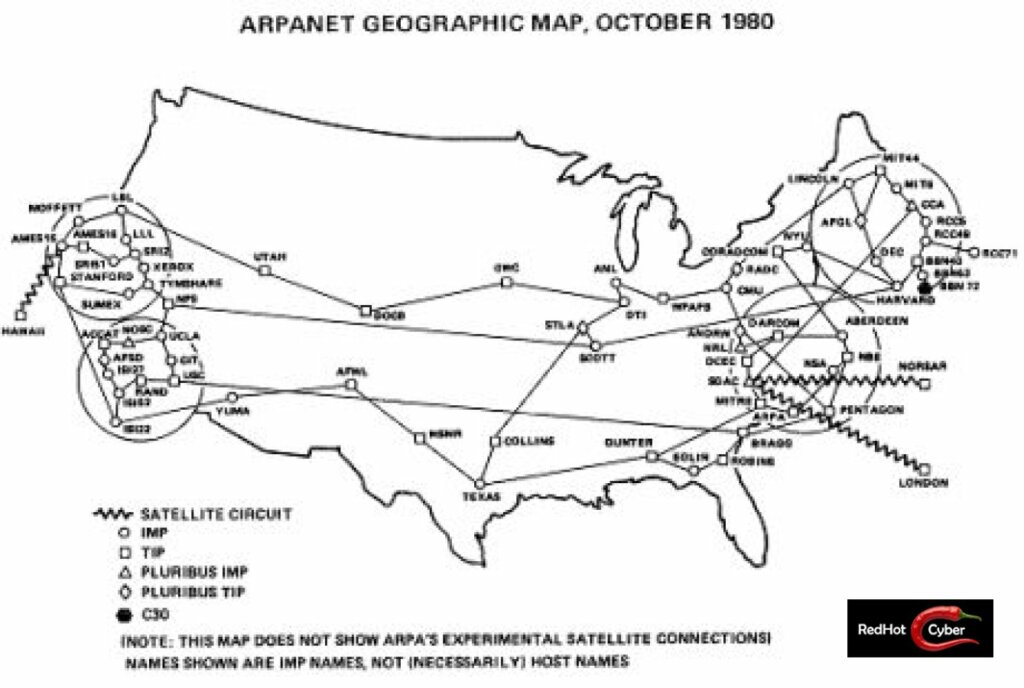

Migliaia di ricercatori producevano e consultavano documentazione tecnica, ma i contenuti restavano spesso confinati su macchine specifiche o richiedevano software dedicati per essere letti. Esistevano soluzioni parziali, come ARPANET o Usenet, e sistemi di navigazione strutturata come Gopher, sviluppato dall’Università del Minnesota, ma mancava ancora un modello realmente universale per l’accesso ai documenti.

Diffusione di Arpanet all’interno degli Stati Uniti D’America nel 1980 Le tre tecnologie alla base del Web

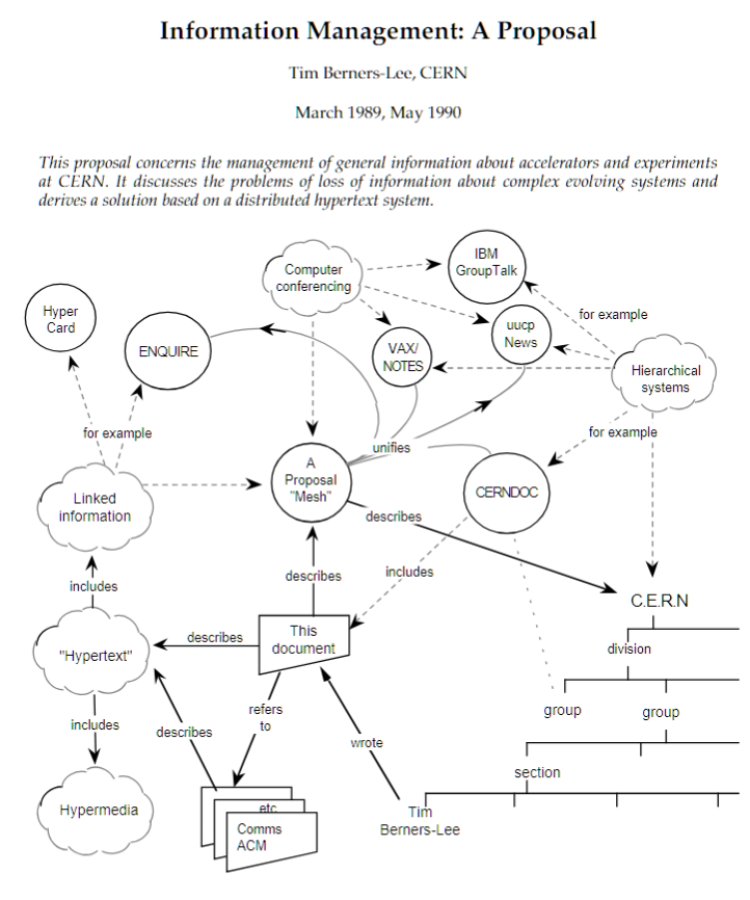

La proposta presentata da Berners-Lee nel 1989, intitolata “Information Management”, partiva da un’idea semplice: collegare documenti distribuiti su computer diversi attraverso una rete di rimandi ipertestuali. Tra il 1990 e la fine di quell’anno, questa visione prese forma concreta grazie allo sviluppo di tre elementi fondamentali.

Documento di proposta creato da Berners lee dal titolo Information Management”, dove proponeva uno standard per le comunicazioni di documenti nel web

Erano tre le soluzioni proposte da Berners Lee:

La prima era l’HTML, un linguaggio di markup pensato per strutturare i contenuti testuali tramite elementi semplici come titoli, paragrafi e link.

La seconda era l’URL, un sistema di indirizzamento univoco che permetteva di identificare in modo coerente ogni risorsa disponibile sul Web.

La terza era il protocollo HTTP, incaricato di gestire lo scambio di informazioni tra il computer dell’utente e il server che ospitava i contenuti.

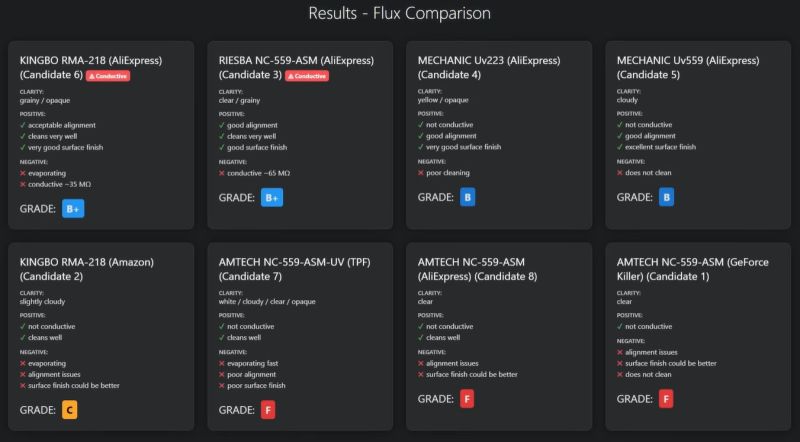

Il primo sito della storia. La pagina così come si mostrava all’interno del sotto dominio info.cern.ch messo online il 20 dicembre del 1990

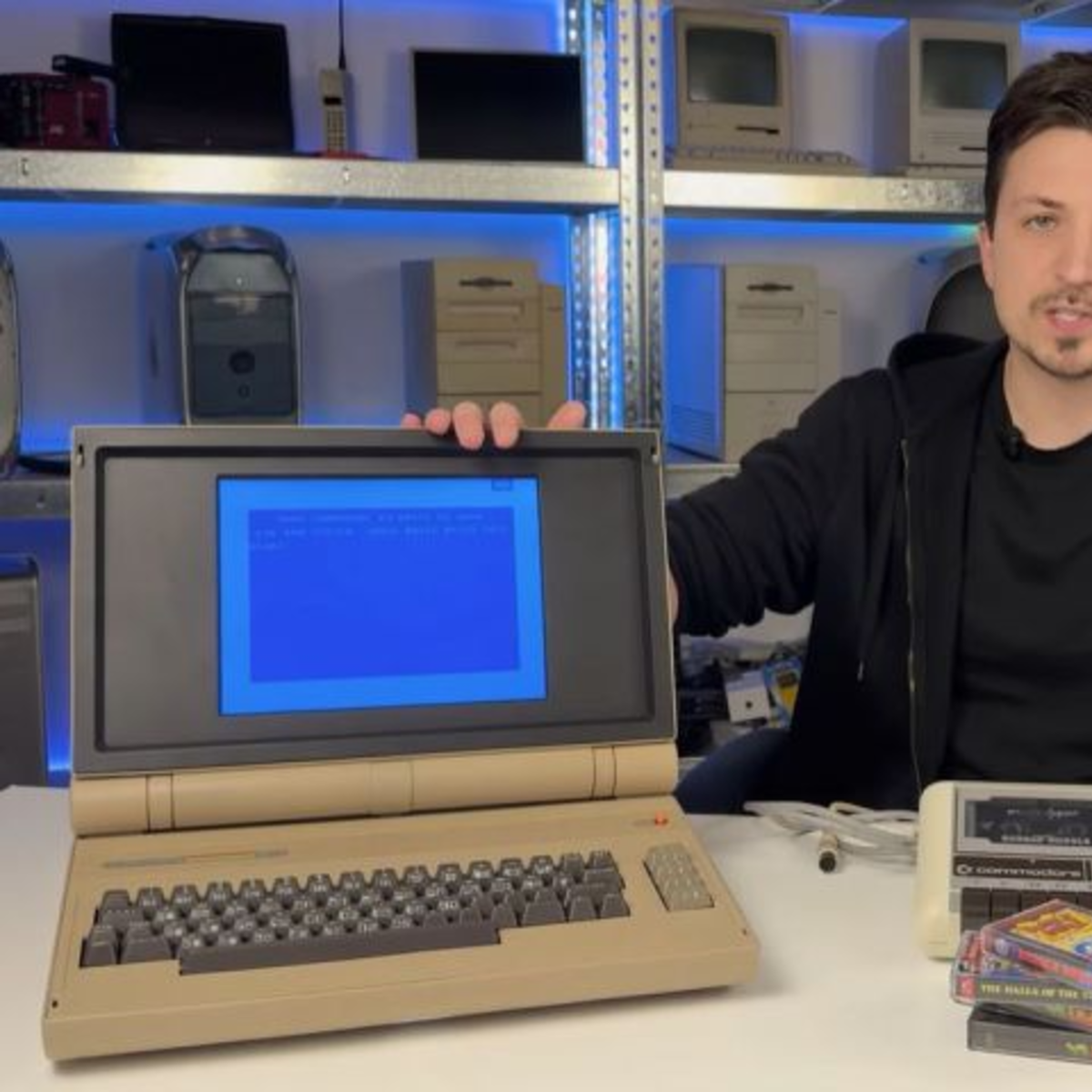

Queste tecnologie, ancora oggi risultano alla base della navigazione online, vennero sviluppate su un computer NeXT, una workstation prodotta dall’azienda fondata da Steve Jobs dopo l’uscita da Apple. Su quella macchina Berners-Lee realizzò anche il primo browser della storia, inizialmente chiamato WorldWideWeb e successivamente rinominato Nexus.

Computer NEXT dove venne sviluppato il primo sito della storia (fonte CERN) Il primo browser e il primo server

Il browser originario aveva una caratteristica oggi quasi scomparsa: non serviva solo a visualizzare le pagine, ma consentiva anche di modificarle e crearne di nuove.

Il concetto di Web che si delineava era quello di un ambiente interattivo, dove gli utenti avevano la possibilità di partecipare attivamente alla creazione dei contenuti. Tuttavia, con l’avvento degli interessi commerciali, questa visione iniziale del web venne gradualmente accantonata, man mano che il business prese il sopravvento.

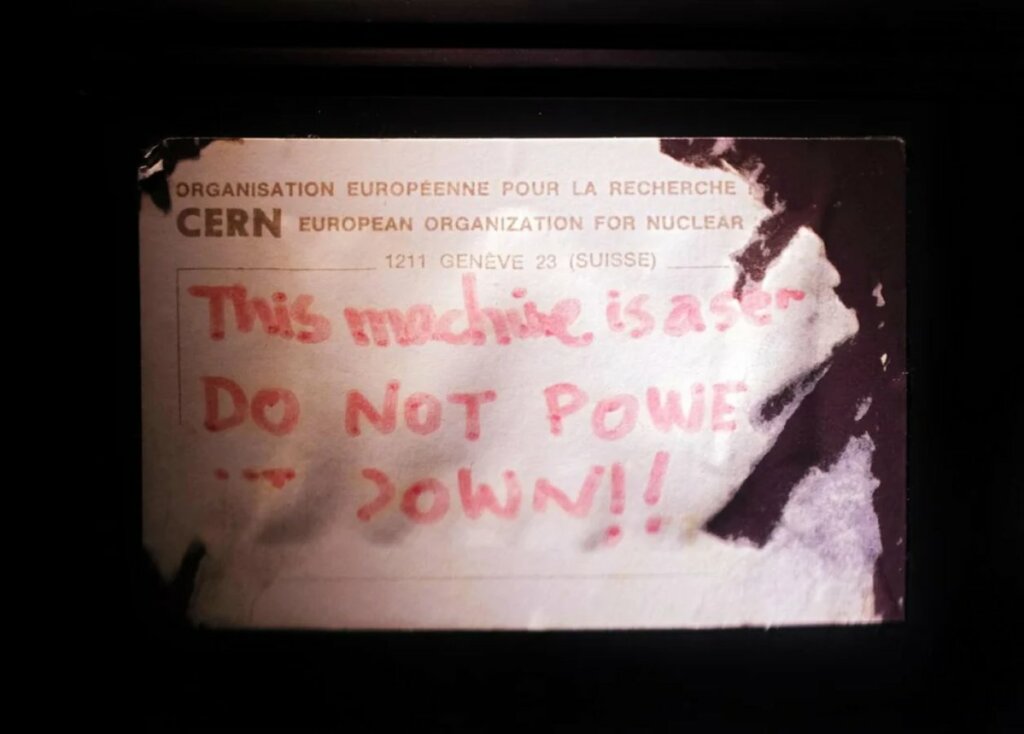

Lo stesso computer NeXT svolgeva anche il ruolo di primo server web al mondo. Per evitare spegnimenti accidentali, sulla macchina era stato apposto un avviso scritto a mano che invitava esplicitamente a non interromperne l’alimentazione, poiché farlo avrebbe significato rendere irraggiungibile l’intero World Wide Web.

Targhetta adesiva sul primo server web della storia che riportava di non spegnere la macchina Dal CERN al pubblico globale

Per alcuni anni il Web rimase uno strumento utilizzato prevalentemente da fisici e ricercatori.

La svolta arrivò il 30 aprile 1993, quando il CERN decise di rendere il World Wide Web una tecnologia di pubblico dominio, rinunciando a qualsiasi diritto di sfruttamento commerciale. Questa scelta impedì la nascita di monopoli e favorì la diffusione libera degli standard.

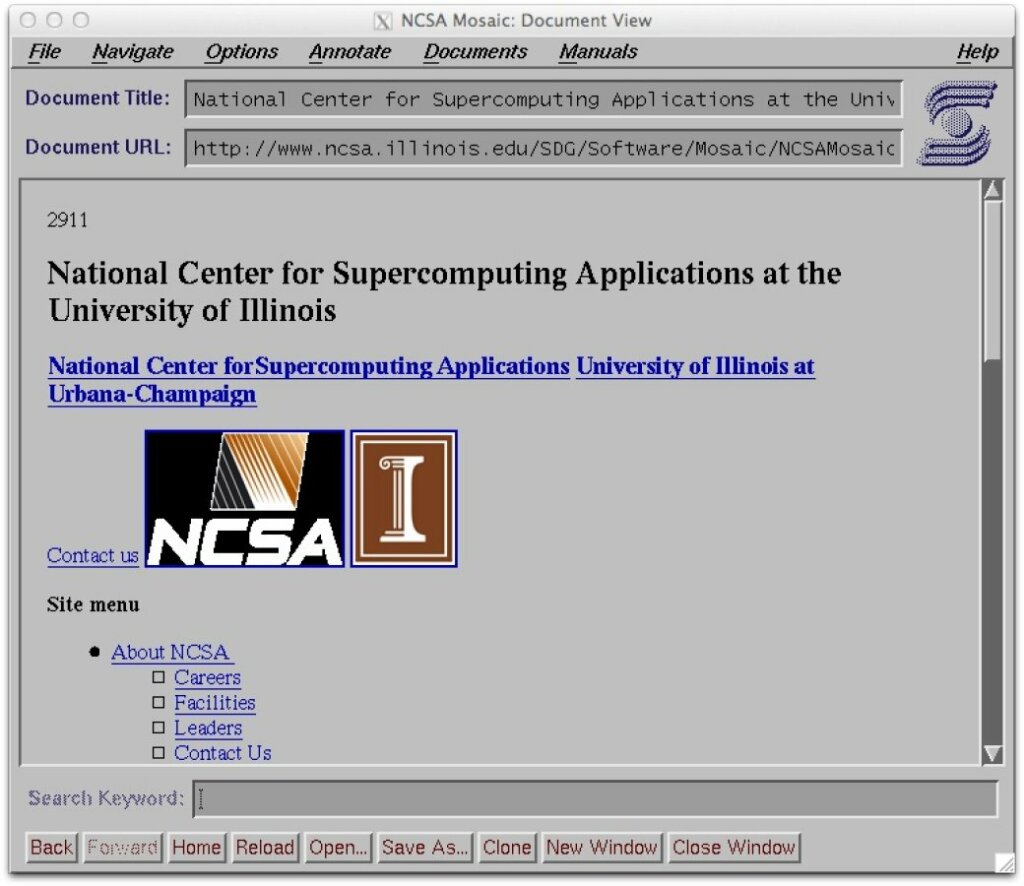

Nello stesso periodo comparvero i primi browser grafici destinati a un pubblico più ampio. Tra questi, Mosaic, sviluppato nel 1993 dal National Center for Supercomputing Applications dell’Università dell’Illinois, introdusse la possibilità di visualizzare immagini integrate nel testo, trasformando il Web in un ambiente più accessibile e visivamente coinvolgente.

Come si mostrava il browser Mosaic nel 1993. Rispetto al browser di berners Lee introduceva la visualizzazione delle immagini all’interno dell’ipertesto. Dalle prime pagine al Web moderno

Oggi il Web conta miliardi di pagine e centinaia di milioni di domini, ma le sue origini restano legate a quell’insieme di documenti essenziali pubblicati al CERN, oltre che a delle intuizioni che veniva qualche anno prima dal prodigio della tecnologia di Douglas Engelbart (inventore appunto dell’ipertesto e del mouse).

Nel corso degli anni Novanta la tecnologia era pronta per tutto questo, e iniziarono ad apparire i primi servizi e siti di rilievo: nel 1993 nacque Aliweb, considerato il primo motore di ricerca, mentre nel 1994 organizzazioni come Amnesty International e aziende come Pizza Hut avviarono le loro prime presenze online.

Nel 2013 il CERN ha ripristinato l’indirizzo originale del primo sito web, rendendolo nuovamente accessibile in una versione semplificata. Un archivio che non rappresenta solo un documento storico, ma la testimonianza concreta dell’inizio di una trasformazione tecnologica che ha ridefinito il modo in cui l’umanità produce, condivide e accede alle informazioni.

Tutto nasce dalla “Mothers Of All Demos”

Le fondamenta concettuali del World Wide Web affondano le radici ben prima del lavoro di Tim Berners-Lee al CERN. Un passaggio chiave risale al 9 dicembre 1968, quando Douglas Engelbart presentò a San Francisco la celebre “Mother of All Demos”. In quella dimostrazione pubblica, Engelbart mostrò una visione dell’informatica radicalmente nuova, incentrata sull’interazione uomo-macchina e sulla possibilità di usare i computer come strumenti per amplificare l’intelligenza collettiva.

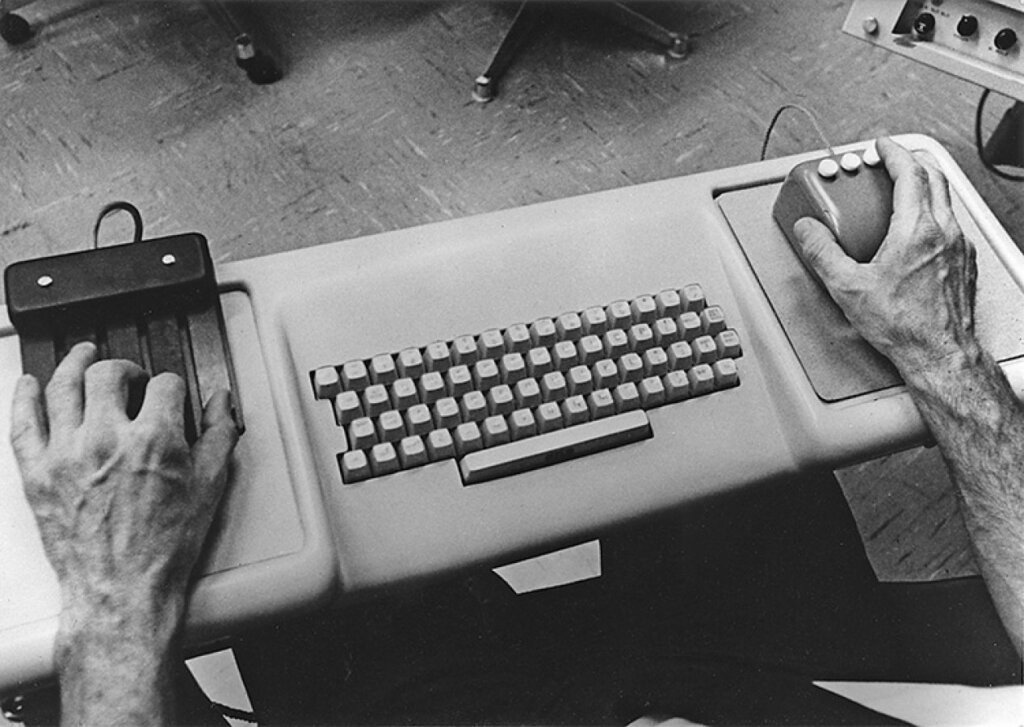

Douglas Engelbart durante la “Mothers of all demos” mentre sta mostrando l’invenzione del mouse. Era il 9 dicembre 1968 al San Francisco’s Civic Auditorium.

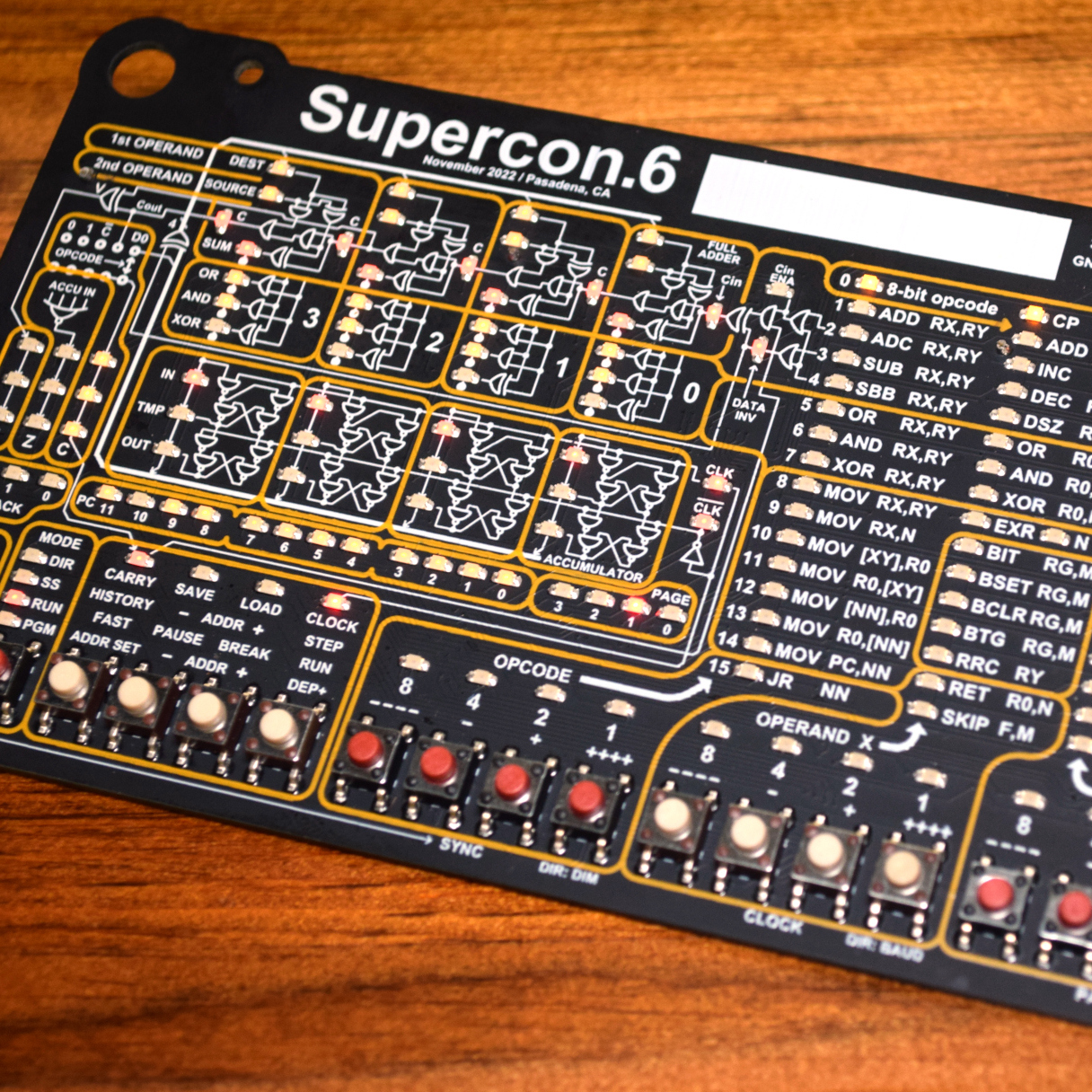

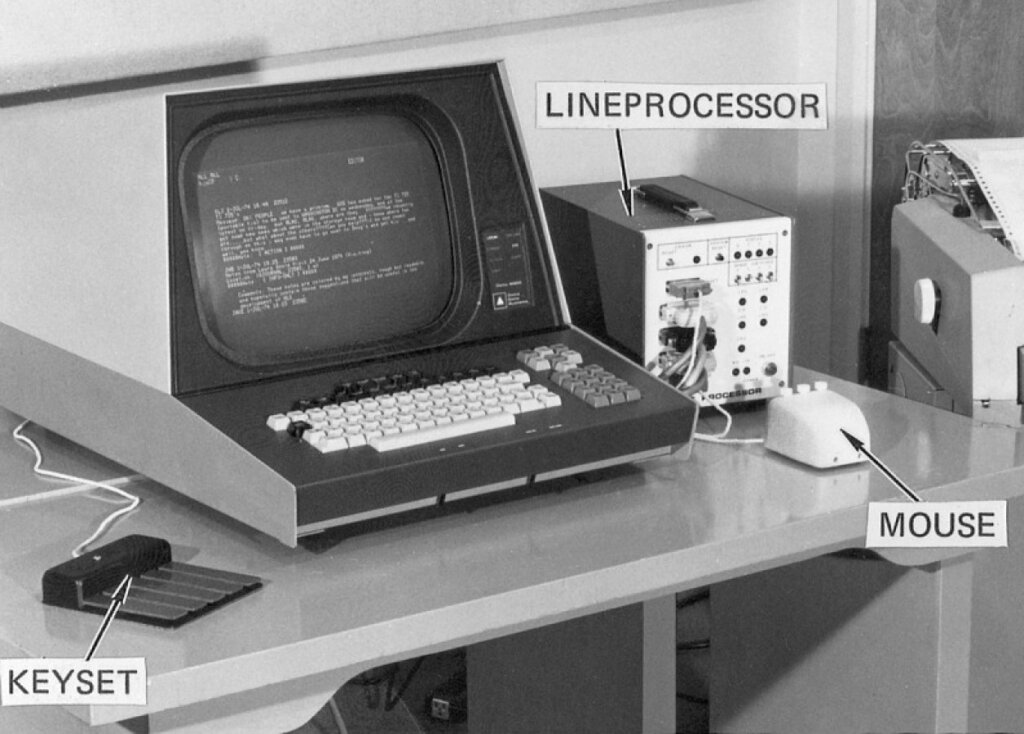

Durante quella dimostrazione, Engelbart introdusse il suo oN-Line System (NLS), un ambiente di lavoro che integrava funzioni allora rivoluzionarie: collegamenti ipertestuali tra documenti, editing collaborativo in tempo reale, navigazione non lineare delle informazioni, finestre su schermo e comunicazione a distanza. Concetti che oggi appaiono scontati vennero presentati quando i computer erano ancora strumenti chiusi, utilizzati principalmente per il calcolo e riservati a pochi specialisti.

Douglas Engelbart’s oN-Line System (NLS): la workstation mostrata durante la Mother of All Demos del 1968, con tastiera, mouse e line processor, che introdusse concetti rivoluzionari come ipertesto, interazione grafica e collaborazione uomo-macchina.

Il genio di Engelbart non si limitò all’intuizione tecnica. La sua forza fu soprattutto la capacità di immaginare un sistema complesso, aperto e interconnesso, che richiedeva necessariamente il contributo di una comunità di ingegneri, ricercatori e sviluppatori per diventare realtà. Le idee mostrate nella Mother of All Demos non erano prodotti finiti, ma visioni operative che aprirono la strada a decenni di lavoro collettivo per essere tradotte in tecnologie concrete, scalabili e utilizzabili su larga scala.

In questa prospettiva si inserisce il contributo di Tim Berners-Lee, che tra la fine degli anni Ottanta e l’inizio dei Novanta riuscì a portare “a terra” molte di quelle intuizioni, adattandole a una rete globale come Internet. Il World Wide Web può essere letto come la sintesi pragmatica di quelle idee pionieristiche: l’ipertesto, la navigazione associativa e l’accesso distribuito all’informazione, trasformati in standard semplici, aperti e universali. Una continuità storica che collega direttamente la visione di Engelbart al Web che conosciamo oggi.

Corridoio del CERN di Ginevra, dove è presente la targa storica di dove il web è nato.

L'articolo 35 anni fa nasceva il World Wide Web: il primo sito web della storia proviene da Red Hot Cyber.