Frogblight threatens you with a court case: a new Android banker targets Turkish users

In August 2025, we discovered a campaign targeting individuals in Turkey with a new Android banking Trojan we dubbed “Frogblight”. Initially, the malware was disguised as an app for accessing court case files via an official government webpage. Later, more universal disguises appeared, such as the Chrome browser.

Frogblight can use official government websites as an intermediary step to steal banking credentials. Moreover, it has spyware functionality, such as capabilities to collect SMS messages, a list of installed apps on the device and device filesystem information. It can also send arbitrary SMS messages.

Another interesting characteristic of Frogblight is that we’ve seen it updated with new features throughout September. This may indicate that a feature-rich malware app for Android is being developed, which might be distributed under the MaaS model.

This threat is detected by Kaspersky products as HEUR:Trojan-Banker.AndroidOS.Frogblight.*, HEUR:Trojan-Banker.AndroidOS.Agent.eq, HEUR:Trojan-Banker.AndroidOS.Agent.ep, HEUR:Trojan-Spy.AndroidOS.SmsThief.de.

Technical detailsBackground

While performing an analysis of mobile malware we receive from various sources, we discovered several samples belonging to a new malware family. Although these samples appeared to be still under development, they already contained a lot of functionality that allowed this family to be classified as a banking Trojan. As new versions of this malware continued to appear, we began monitoring its development. Moreover, we managed to discover its control panel and based on the “fr0g” name shown there, we dubbed this family “Frogblight”.

Initial infection

We believe that smishing is one of the distribution vectors for Frogblight, and that the users had to install the malware themselves. On the internet, we found complaints from Turkish users about phishing SMS messages convincing users that they were involved in a court case and containing links to download malware. versions of Frogblight, including the very first ones, were disguised as an app for accessing court case files via an official government webpage and were named the same as the files for downloading from the links mentioned above.

While looking for online mentions of the names used by the malware, we discovered one of the phishing websites distributing Frogblight, which disguises itself as a website for viewing a court file.

The phishing website distributing Frogblight

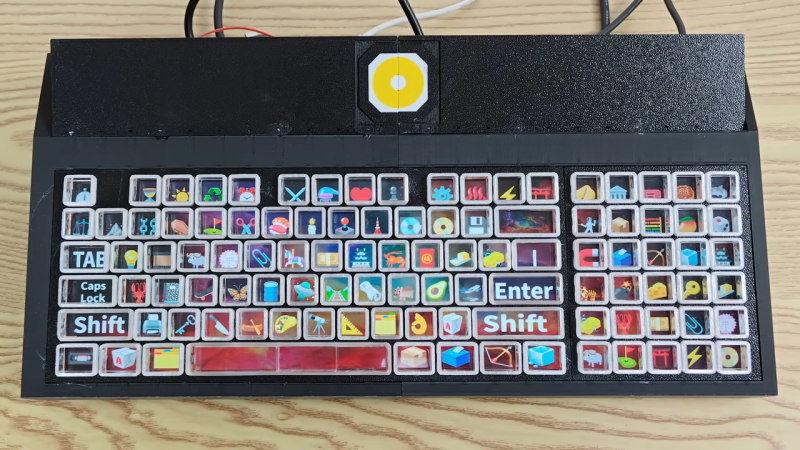

We were able to open the admin panel of this website, where it was possible to view statistics on Frogblight malware downloads. However, the counter had not been fully implemented and the threat actor could only view the statistics for their own downloads.

The admin panel interface of the website from which Frogblight is downloaded

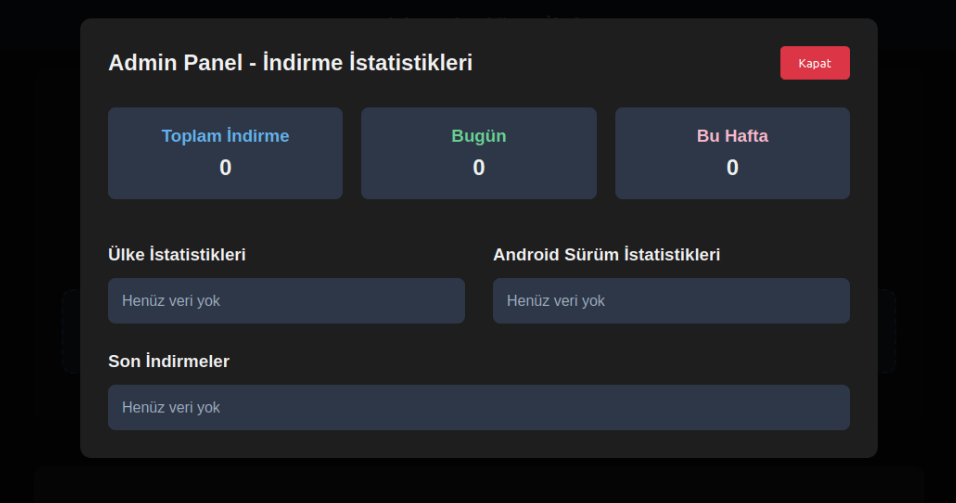

Additionally, we found the source code of this phishing website available in a public GitHub repository. Judging by its description, it is adapted for fast deployment to Vercel, a platform for hosting web apps.

The GitHub repository with the phishing website source codeApp features

As already mentioned, Frogblight was initially disguised as an app for accessing court case files via an official government webpage. Let’s look at one of the samples using this disguise (9dac23203c12abd60d03e3d26d372253). For analysis, we selected an early sample, but not the first one discovered, in order to demonstrate more complete Frogblight functionality.

After starting, the app prompts the victim to grant permissions to send and read SMS messages, and to read from and write to the device’s storage, allegedly needed to show a court file related to the user.

The full list of declared permissions in the app manifest file is shown below:

MANAGE_EXTERNAL_STORAGE

READ_EXTERNAL_STORAGE

WRITE_EXTERNAL_STORAGE

READ_SMS

RECEIVE_SMS

SEND_SMS

WRITE_SMS

RECEIVE_BOOT_COMPLETED

INTERNET

QUERY_ALL_PACKAGES

BIND_ACCESSIBILITY_SERVICE

DISABLE_KEYGUARD

FOREGROUND_SERVICE

FOREGROUND_SERVICE_DATA_SYNC

POST_NOTIFICATIONS

QUICKBOOT_POWERON

RECEIVE_MMS

RECEIVE_WAP_PUSH

REQUEST_IGNORE_BATTERY_OPTIMIZATIONS

SCHEDULE_EXACT_ALARM

USE_EXACT_ALARM

VIBRATE

WAKE_LOCK

ACCESS_NETWORK_STATE

READ_PHONE_STATE

After all required permissions are granted, the malware opens the official government webpage for accessing court case files in WebView, prompting the victim to sign in. There are different sign-in options, one of them via online banking. If the user chooses this method, they are prompted to click on a bank whose online banking app they use and fill out the sign-in form on the bank’s official website. This is what Frogblight is after, so it waits two seconds, then opens the online banking sign-in method regardless of the user’s choice. For each webpage that has finished loading in WebView, Frogblight injects JavaScript code allowing it to capture user input and send it to the C2 via a REST API.

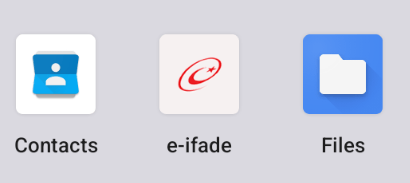

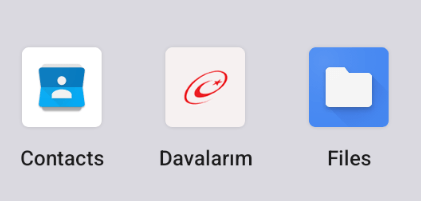

The malware also changes its label to “Davalarım” if the Android version is newer than 12; otherwise it hides the icon.

The app icon before (left) and after launching (right)

In the sample we review in this section, Frogblight uses a REST API for C2 communication, implemented using the Retrofit library. The malicious app pings the C2 server every two seconds in foreground, and if no error is returned, it calls the REST API client methods fetchOutbox and getFileCommands. Other methods are called when specific events occur, for example, after the device screen is turned on, the com.capcuttup.refresh.PersistentService foreground service is launched, or an SMS is received. The full list of all REST API client methods with parameters and descriptions is shown below.REST API client methodDescriptionParametersfetchOutboxRequest message content to be sent via SMS or displayed in a notificationdevice_id: unique Android device IDackOutboxSend the results of processing a message received after calling the API method fetchOutboxdevice_id: unique Android device ID

msg_id: message ID

status: message processing status

error: message processing errorgetAllPackagesRequest the names of app packages whose launch should open a website in WebView to capture user input dataaction: same as the API method namegetPackageUrlRequest the website URL that will be opened in WebView when the app with the specified package name is launchedaction: same as the API method name

package: the package name of the target appgetFileCommandsRequest commands for file operations

Available commands:

● download: upload the target file to the C2

● generate_thumbnails: generate thumbnails from the image files in the target directory and upload them to the C2

● list: send information about all files in the target directory to the C2

● thumbnail: generate a thumbnail from the target image file and upload it to the C2device_id: unique Android device IDpingDeviceCheck the C2 connectiondevice_id: unique Android device IDreportHijackSuccessSend captured user input data from the website opened in a WebView when the app with the specified package name is launchedaction: same as the API method name

package: the package name of the target app

data: captured user input datasaveAppListSend information about the apps installed on the devicedevice_id: unique Android device ID app_list: a list of apps installed on the device

app_count: a count of apps installed on the devicesaveInjectionSend captured user input data from the website opened in a WebView. If it was not opened following the launch of the target app, the app_name parameter is determined based on the opened URLdevice_id: unique Android device ID app_name: the package name of the target app

form_data: captured user input datasavePermissionUnused but presumably needed for sending information about permissionsdevice_id: unique Android device ID permission_type: permission type

status: permission statussendSmsSend information about an SMS message from the devicedevice_id: unique Android device ID sender: the sender’s/recipient’s phone number

message: message text

timestamp: received/sent time

type: message type (inbox/sent)sendTelegramMessageSend captured user input data from the webpages opened by Frogblight in WebViewdevice_id: unique Android device ID

url: website URL

title: website page title

input_type: the type of user input data

input_value: user input data

final_value: user input data with additional information

timestamp: the time of data capture

ip_address: user IP address

sms_permission: whether SMS permission is granted

file_manager_permission: whether file access permission is grantedupdateDeviceSend information about the devicedevice_id: unique Android device ID

model: device manufacturer and model

android_version: Android version

phone_number: user phone number

battery: current battery level

charging: device charging status

screen_status: screen on/off

ip_address: user IP address

sms_permission: whether SMS permission is granted

file_manager_permission: whether file access permission is grantedupdatePermissionStatusSend information about permissionsdevice_id: unique Android device ID

permission_type: permission type

status: permission status

timestamp: current timeuploadBatchThumbnailsUpload thumbnails to the C2device_id: unique Android device ID

thumbnails: thumbnailsuploadFileUpload a file to the C2device_id: unique Android device ID

file_path: file path

download_id: the file ID on the C2

The file itself is sent as an unnamed parameteruploadFileListSend information about all files in the target directorydevice_id: unique Android device ID

path: directory path

file_list: information about the files in the target directoryuploadFileListLogSend information about all files in the target directory to an endpoint different from uploadFileListdevice_id: unique Android device ID

path: directory path

file_list: information about the files in the target directoryuploadThumbnailLogUnused but presumably needed for uploading thumbnails to an endpoint different from uploadBatchThumbnailsdevice_id: unique Android device ID

thumbnails: thumbnailsRemote device control, persistence, and protection against deletion

The app includes several classes to provide the threat actor with remote access to the infected device, gain persistence, and protect the malicious app from being deleted.

capcuttup.refresh.AccessibilityAutoClickService

This is intended to prevent removal of the app and to open websites specified by the threat actor in WebView upon target apps startup. It is present in the sample we review, but is no longer in use and deleted in further versions.

capcuttup.refresh.PersistentService

This is a service whose main purpose is to interact with the C2 and to make malicious tasks persistent.

capcuttup.refresh.BootReceiver

This is a broadcast receiver responsible for setting up the persistence mechanisms, such as job scheduling and setting alarms, after device boot completion.

Further development

In later versions, new functionality was added, and some of the more recent Frogblight variants disguised themselves as the Chrome browser. Let’s look at one of the fake Chrome samples (d7d15e02a9cd94c8ab00c043aef55aff).

In this sample, new REST API client methods have been added for interacting with the C2.REST API client methodDescriptionParametersgetContactCommandsGet commands to perform actions with contacts

Available commands:

● ADD_CONTACT: add a contact to the user device

● DELETE_CONTACT: delete a contact from the user device

● EDIT_CONTACT: edit a contact on the user devicedevice_id: unique Android device IDsendCallLogsSend call logs to the C2device_id: unique Android device ID

call_logs: call log datasendNotificationLogsSend notifications log to the C2. Not fully implemented in this sample, and as of the time of writing this report, we hadn’t seen any samples with a full-fledged implementation of this API methodaction: same as the API method name

notifications: notification log data

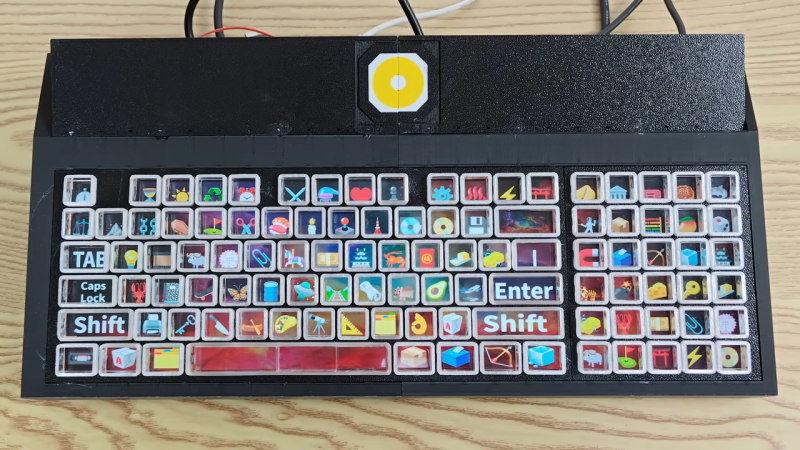

Also, the threat actor had implemented a custom input method for recording keystrokes to a file using the com.puzzlesnap.quickgame.CustomKeyboardService service.

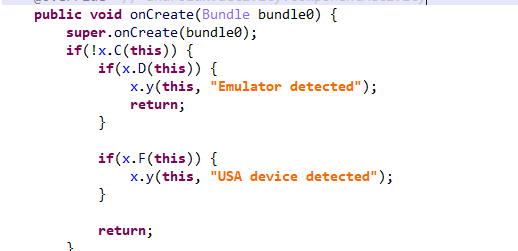

Another Frogblight sample we observed trying to avoid emulators and using geofencing techniques is 115fbdc312edd4696d6330a62c181f35. In this sample, Frogblight checks the environment (for example, device model) and shuts down if it detects an emulator or if the device is located in the United States.

Part of the code responsible for avoiding Frogblight running in an undesirable environment

Later on, the threat actor decided to start using a web socket instead of the REST API. Let’s see an example of this in one of the recent samples (08a3b1fb2d1abbdbdd60feb8411a12c7). This sample is disguised as an app for receiving social support via an official government webpage. The feature set of this sample is very similar to the previous ones, with several new capabilities added. Commands are transmitted over a web socket using the JSON format. A command template is shown below:

{

"id": <command ID>,

"command_type": <command name>

"command_data": <command data>

}

It is also worth noting that some commands in this version share the same meaning but have different structures, and the functionality of certain commands has not been fully implemented yet. This indicates that Frogblight was under active development at the time of our research, and since no its activity was noticed after September, it is possible that the malware is being finalized to a fully operational state before continuing to infect users’ devices. A full list of commands with their parameters and description is shown below:CommandDescriptionParametersconnectSend a registration message to the C2–connection_successSend various information, such as call logs, to the C2; start pinging the C2 and requesting commands–auth_errorLog info about an invalid login key to the Android log system–pong_deviceDoes nothing–commands_listExecute commandsList of commandssms_send_commandSend an arbitrary SMS messagerecipient: message destination

message: message text

msg_id: message IDbulk_sms_commandSend an arbitrary SMS message to multiple recipientsrecipients: message destinations

message: message textget_contacts_commandSend all contacts to the C2–get_app_list_commandSend information about the apps installed on the device to the C2–get_files_commandSend information about all files in certain directories to the C2–get_call_logs_commandSend call logs to the C2–get_notifications_commandSend a notifications log to the C2. This is not fully implemented in the sample at hand, and as of the time of writing this report, we hadn’t seen any samples with a full-fledged implementation of this command–take_screenshot_commandTake a screenshot. This is not fully implemented in the sample at hand, and as of the time of writing this report, we hadn’t seen any samples with a full-fledged implementation of this command–update_deviceSend registration message to the C2–new_webview_dataCollect WebView data. This is not fully implemented in the sample at hand, and as of the time of writing this report, we hadn’t seen any samples with a full-fledged implementation of this command–new_injectionInject code. This is not fully implemented in the sample at hand, and as of the time of writing this report, we hadn’t seen any samples with a full-fledged implementation of this commandcode: injected code

target_app: presumably the package name of the target appadd_contact_commandAdd a contact to the user devicename: contact name

phone: contact phone

email: contact emailcontact_addAdd a contact to the user devicedisplay_name: contact name

phone_number: contact phone

email: contact emailcontact_deleteDelete a contact from the user devicephone_number: contact phonecontact_editEdit a contact on the user devicedisplay_name: new contact name

phone_number: contact phone

email: new contact emailcontact_listSend all contacts to the C2–file_listSend information about all files in the specified directory to the C2path: directory pathfile_downloadUpload the specified file to the C2file_path: file path

download_id: an ID that is received with the command and sent back to the C2 along with the requested file. Most likely, this is used to organize data on the C2file_thumbnailGenerate a thumbnail from the target image file and upload it to the C2file_path: image file pathfile_thumbnailsGenerate thumbnails from the image files in the target directory and upload them to the C2folder_path: directory pathhealth_checkSend information about the current device state: battery level, screen state, and so on–message_list_requestSend all SMS messages to the C2–notification_sendShow an arbitrary notificationtitle: notification title

message: notification message

app_name: notification subtextpackage_list_responseSave the target package namespackages: a list of all target package names.

Each list element contains:

package_name: target package name

active: whether targeting is activedelete_contact_commandDelete a contact from the user device. This is not fully implemented in the sample at hand, and as of the time of writing this report, we hadn’t seen any samples with a full-fledged implementation of this commandcontact_id: contact ID

name: contact namefile_upload_commandUpload specified file to the C2. This is not fully implemented in the sample at hand, and as of the time of writing this report, we hadn’t seen any samples with a full-fledged implementation of this commandfile_path: file path

file_name: file namefile_download_commandDownload file to user device. This is not fully implemented in the sample at hand, and as of the time of writing this report, we hadn’t seen any samples with a full-fledged implementation of this commandfile_url: the URL of the file to download

download_path: download pathdownload_file_commandDownload file to user device. This is not fully implemented in the sample at hand, and as of the time of writing this report, we hadn’t seen any samples with a full-fledged implementation of this commandfile_url: the URL of the file to download

download_path: downloading pathget_permissions_commandSend a registration message to the C2, including info about specific permissions–health_check_commandSend information about the current device state, such as battery level, screen state, and so on–connect_errorLog info about connection errors to the Android log systemA list of errorsreconnectSend a registration message to the C2–disconnectStop pinging the C2 and requesting commands from it–

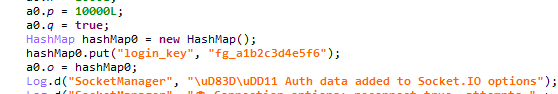

Authentication via WebSocket takes place using a special key.

The part of the code responsible for the WebSocket authentication logic

At the IP address to which the WebSocket connection was made, the Frogblight web panel was accessible, which accepted the authentication key mentioned above. Since only samples using the same key as the webpanel login are controllable through it, we suggest that Frogblight might be distributed under the MaaS model.

The interface of the sign-in screen for the Frogblight web panel

Judging by the menu options, the threat actor can sort victims’ devices by certain parameters, such as the presence of banking apps on the device, and send bulk SMS messages and perform other mass actions.

Victims

Since some versions of Frogblight opened the Turkish government webpage to collect user-entered data on Turkish banks’ websites, we assume with high confidence that it is aimed mainly at users from Turkey. Also, based on our telemetry, the majority of users attacked by Frogblight are located in that country.

Attribution

Even though it is not possible to provide an attribution to any known threat actor based on the information available, during our analysis of the Frogblight Android malware and the search for online mentions of the names it uses, we discovered a GitHub profile containing repos with Frogblight, which had also created repos with Coper malware, distributed under the MaaS model. It is possible that this profile belongs to the attackers distributing Coper who have also started distributing Frogblight.

GitHub repositories containing Frogblight and Coper malware

Also, since the comments in the Frogblight code are written in Turkish, we believe that its developers speak this language.

Conclusions

The new Android malware we dubbed “Frogblight” appeared recently and targets mainly users from Turkey. This is an advanced banking Trojan aimed at stealing money. It has already infected real users’ devices, and it doesn’t stop there, adding more and more new features in the new versions that appear. It can be made more dangerous by the fact that it may be used by attackers who already have experience distributing malware. We will continue to monitor its development.

Indicators of Compromise

More indicators of compromise, as well as any updates to these, are available to the customers of our crimeware reporting service. If you are interested, please contact crimewareintel@kaspersky.com.

APK file hashes

8483037dcbf14ad8197e7b23b04aea34

105fa36e6f97977587a8298abc31282a

e1cd59ae3995309627b6ab3ae8071e80

115fbdc312edd4696d6330a62c181f35

08a3b1fb2d1abbdbdd60feb8411a12c7

d7d15e02a9cd94c8ab00c043aef55aff

9dac23203c12abd60d03e3d26d372253

C2 domains

1249124fr1241og5121.sa[.]com

froglive[.]net

C2 IPs

45.138.16.208[:]8080

URL of GitHub repository with Frogblight phishing website source code

https://github[.]com/eraykarakaya0020/e-ifade-vercel

URL of GitHub account containing APK files of Frogblight and Coper

https://github[.]com/Chromeapk

Distribution URLs

💾.apk

💾.apk

💾.apk

securelist.com/frogblight-bank…

Donne in Cybersecurity: da Outsider a Cornerstone

La scena è sempre quella: monitor accesi, dashboard piene di alert, log che scorrono troppo in fretta, un cliente in ansia dall’altra parte della call. Ti siedi, ti guardi intorno e ti rendi conto che, ancora una volta, sei l’unica donna nella stanza. Quando dico che lavoro come Cyber Threat Intelligence Analyst, la reazione è spesso un misto tra stupore e curiosità:

“Ma quindi è come essere un hacker?”, “Non è un lavoro un po’ troppo tecnico?”, “Non è spaventoso questo mondo?”.

Siamo nel 2025 e certe domande fanno quasi sorridere, ma raccontano bene la realtà: la cybersecurity è ancora percepita come un territorio maschile, dove le donne vengono viste come eccezioni statistiche, anomalie. E i numeri, purtroppo, non smentiscono del tutto questa sensazione.

A livello globale, le donne rappresentano ancora una netta minoranza nella forza lavoro della cybersecurity e non sono rari i team in cui non è presente nemmeno una professionista. Proprio per colmare questo divario, Red Hot Cyber ha dato vita a RHC Cyber Angels, un gruppo interamente al femminile nato con l’obiettivo di rafforzare le connessioni tra le donne nel settore cyber e promuovere una cultura più inclusiva.

Il caso Italia: Terreno fragile ma fertile

Nel 2025, il settore della cybersecurity è in crescita ma sotto pressione a causa dell’aumento degli attacchi e dell’allargamento della superficie d’attacco. Nonostante la crescita del numero di professionisti, la domanda supera l’offerta, con un deficit di quasi cinque milioni di ruoli. La presenza femminile nel settore è ancora minoritaria, con un divario retributivo rispetto agli uomini. Non è solo una questione di numeri: è una questione di opportunità mancate e di inefficienza strutturale. Si sta combattendo una guerra digitale usando metà dell’esercito disponibile.

L’Italia, storicamente indietro per la presenza femminile nel digitale, mostra un dato sorprendente: è tra i Paesi con la più alta percentuale di donne nella cybersecurity, quasi un terzo dei professionisti del settore, un aumento significativo rispetto al passato.

Cosa significa?

Significa che l’Italia sta recuperando terreno, forse proprio perché partiva da lontano. Le donne che sono riuscite a entrare in questo mondo hanno spesso dovuto costruirsi il percorso passo dopo passo navigando controcorrente, inventandosi strade alternative. Non è stato un cambiamento spontaneo: è stato spinto da scelte individuali coraggiose e da alcune iniziative collettive.

Allo stesso tempo, se allarghiamo lo sguardo all’intero digitale, il quadro resta fragile. In Italia meno della metà delle persone tra i 16 e i 74 anni ha competenze digitali almeno di base, e siamo sotto la media europea. Questo significa che il bacino di potenziali talenti è già ristretto in partenza, e dentro a questo bacino le donne sono quelle che più frequentemente vengono orientate verso altri percorsi, spesso lontani dall’IT e dalla sicurezza.

In pratica: da un lato emergono segnali positivi, dall’altro restano barriere culturali, scolastiche e sociali che pesano in modo particolare sulle ragazze.

Il lato invisibile del Gender Gap

Quando si parla di discriminazione di genere, si tende a pensare agli episodi estremi: commenti apertamente misogini, esclusioni deliberate, casi di molestie. Esistono, purtroppo, anche nel nostro settore, ma non sono l’unica forma di disparità. Quello che logora, spesso, sono le silenziose ferite quotidiane.

La prima è lo stereotipo: se si è una donna in un contesto tecnico, bisogna costantemente dimostrare qualcosa. L’obiettivo marcato da un giudizio implicito è: controllare se la competenza è reale. Un collega uomo, con lo stesso livello di esperienza, si prende molto più spesso un beneficio del dubbio: se sbaglia, “capita”. Se sbaglia la collega donna, diventa una conferma del pregiudizio.

La seconda è la sottovalutazione wordless: viene presentata un’analisi dettagliata su un incidente, con collegamenti di IoCs, tecniche di attacco, impatti di business, raccomandazioni. Nessuno obietta. Poi, più tardi, un collega ripete un concetto che era stato già detto precedentemente, con parole leggermente diverse, e all’improvviso quella stessa cosa viene percepita come brillante. Non succede sempre, ma abbastanza spesso da non poter parlare solo di coincidenze.

La terza è la messa in discussione del proprio merito. Quando una donna viene invitata come speaker a un convegno, quando le viene proposto un ruolo visibile o una promozione, si chiede se sia stata scelta per le proprie competenze o perché cercavano una donna da mettere in foto per dimostrare inclusività. Il confine tra valorizzazione reale e tokenismo è sottile. E a volte è la donna a interiorizzare questo dubbio, anche quando non ha motivo di esistere.

Poi ci sono le disparità meno visibili ma altrettanto concrete: quelle di stipendio, di accesso a determinati progetti, di possibilità di crescita verticale. In diversi casi, a parità di ruolo e responsabilità, le donne guadagnano meno dei colleghi uomini.

L’Unione Europea ha riconosciuto il problema a livello sistemico e ha varato una direttiva sulla trasparenza retributiva che gli Stati membri, inclusa l’Italia, dovranno attuare entro il 2026.

Non sarà la bacchetta magica che risolve tutto, ma è un passo.

E ogni passo verso la trasparenza, in un settore ancora poco regolato come la cyber, conta moltissimo.

Un Paese poco digitale che non può permettersi di scartare talenti

C’è un altro pezzo di realtà che non possiamo ignorare: in Italia, le competenze digitali nella popolazione sono ancora basse.

Meno della metà delle persone ha competenze di base, e la distanza dalla media europea è significativa. Questo si traduce in un ecosistema in cui: aziende faticano a trovare profili tecnici, molte persone non si sentono all’altezza di intraprendere percorsi IT, la cultura digitale è percepita come per pochi.

Se unito a decenni di stereotipi di genere (“le ragazze sono più portate per il linguistico, per l’umanistico, per il sociale”), il risultato è un imbuto strettissimo: pochi studenti scelgono l’ambito informatico, e tra questi le donne sono ancora una minoranza.

In un contesto così fragile, ogni donna che decide di entrare in cybersecurity compie un atto di rottura rispetto alle aspettative.

Non si parla solo di carriera individuale, ma di impatto collettivo: ogni percorso aperto da qualcuna rende il terreno un po’ più calpestabile per chi verrà dopo.

E, soprattutto, il settore non può permettersi di continuare a pescare sempre dallo stesso bacino ristretto di profili maschili, spesso con lo stesso tipo di background. È inefficiente, rischioso e miope.

Non si tratta solo di ‘’quote rosa’’

A volte il discorso viene semplificato: “Bisogna avere più donne per arrivare al 50 e 50”. Ma il punto non è solo l’estetica delle percentuali. La cybersecurity moderna è complessa. Richiede capacità di vedere connessioni tra tecnologia, persone, processi, contesto geopolitico, dinamiche economiche. Non è più solo “chiudere porte e configurare firewall”, ma gestire rischio, comunicare crisi, costruire strategie di lungo periodo.

In questo tipo di scenario, la diversità di prospettive non è un accessorio: è una forma di ridondanza intelligente. Un team composto da persone tutte simili tra loro tenderà a vedere gli stessi problemi, sempre dalla medesima prospettiva e ad ignorarne altri.

Un team eterogeneo per genere, età, background di studi, esperienze di vita ha molte più possibilità di cogliere segnali deboli, leggere i comportamenti umani legati alle minacce, intuire le implicazioni di una scelta tecnica sulle persone che la subiranno.

Le donne, in tutto questo, non sono “migliori per definizione”, ma portano spesso competenze e sensibilità preziose: attenzione alla comunicazione con il business, capacità di gestione relazionale dei conflitti, sensibilità rispetto alle implicazioni umane delle crisi di sicurezza, approccio sistemico che va oltre il singolo tool. Più donne in cybersecurity significa più modi diversi di difendere, non solo più statistiche da esibire nei report aziendali.

Le community che investono nel cambiamento

Negli ultimi anni, diverse community hanno supportato la presenza femminile nella cybersecurity. Tra queste, Cyber Angels, all’interno di Red Hot Cyber, offre uno spazio informale per condividere esperienze e creare una rete di supporto.

A livello europeo, Women4Cyber Foundation promuove la partecipazione femminile con programmi di mentorship e networking, mentre Women4Cyber Italia organizza eventi e percorsi di mentoring.

Il Laboratorio Nazionale di Cybersecurity del CINI coordina progetti formativi come CyberChallenge.IT, rivolti anche alle studentesse.

A livello globale, WiCyS offre programmi simili.

Queste community offrono opportunità concrete e, soprattutto, il messaggio che non si è mai sole in questo percorso. Il valore di queste community non è solo nelle opportunità concrete (borse di studio, workshop, contatti lavorativi), ma nel messaggio implicito che portano: non si è mai da sole. Qualcun’altra ha già affrontato quegli stessi dubbi, le stesse paure, le stesse frustrazioni. E ce l’ha fatta!

Essere una donna in Cyber Threat Intelligence

La Cyber Threat Intelligence è una di quelle aree che stanno a metà tra il mondo iper-tecnico e quello strategico. È un lavoro che richiede di entrare nella testa degli attaccanti, studiare campagne, analizzare infrastrutture, correlare indicatori tecnici e contesto geopolitico, per poi tradurre tutto questo in informazioni comprensibili per il business.

Essere una donna in questo ambito, significa vivere in modo amplificato questa dimensione “di confine”.

Da una parte ci sono i colleghi che amano parlare di TTP, di log, di sandbox, di memoria volatile. Dall’altra i manager, i board, i clienti che chiedono: “Che cosa significa tutto questo per noi? Quanto rischio corriamo? Cosa dovremmo fare domani?”.

Stare nel mezzo vuol dire allenare sia il linguaggio tecnico che quello umano.

Vuol dire imparare a cambiare registro a seconda dell’interlocutore, senza perdere precisione.

Vuol dire, soprattutto, sviluppare una grande capacità di ascolto: dell’organizzazione che si difende, del contesto in cui si opera, delle persone che si hanno intorno.

Il fatto di essere donna, in un ruolo come questo, significa talvolta essere vista istintivamente come “la persona che sa comunicare bene” prima che come “quella che sa analizzare un’infrastruttura di C2”. All’inizio può dare fastidio, perché sembra ridurre una competenza a una soft skill. Con il tempo, però, se si affianca alla capacità comunicativa una solidissima base tecnica, quella percezione si trasforma: si arriva ad essere la persona che riesce a fare da ponte tra due mondi che spesso non si parlano.

Non è sempre facile. Ci saranno momenti in cui ci si potrebbe sentire sottovalutate, situazioni in cui il proprio contributo verrà dato per scontato, ruoli in cui alzare la voce (anche metaforicamente) per non farsi schiacciare ai margini, potrebbe diventare una necessità.

Ma ci saranno anche momenti in cui prenderà il sopravvento la consapevolezza che il proprio sguardo ha fatto la differenza: un rischio che nessuno aveva visto, un segnale debole riconosciuto, un consiglio strategico che ha evitato a un’azienda un impatto serio. E quei momenti ripagano moltissimo.

Quando la paura di iniziare è il primo ostacolo

Ciò che va tenuto a mente è che nessuno nasce tecnico.

Chi oggi sembra muoversi con naturalezza tra protocolli, exploit e log, un tempo non aveva idea di che cosa fosse un pacchetto TCP o un SIEM.

Tutto si impara, non c’è un gene segreto della cybersecurity.

Non esiste soprattutto una “età giusta” o un percorso “perfetto”. Ci sono persone che sono arrivate alla sicurezza passando da lingue, psicologia, giurisprudenza, relazioni internazionali. Hanno portato con sé competenze fondamentali per domini come governance, risk management, privacy, awareness, social engineering, policy.

La cybersecurity non è solo exploit e reverse engineering: è anche processi, norme, persone, educazione, cultura aziendale. Se a mancare è la fiducia, l’importante è non guardare mai tutta la scala che si dovrà salire, ma iniziare ad affrontarla un gradino alla volta.

La verità è che nessuno si sente davvero pronto quando inizia. Si entra titubanti, si rimane per convinzione. La paura non è un segnale di inadeguatezza, è il segnale che si sta varcando un confine. La differenza la fa ciò che succede subito dopo: arretrare o fare un passo avanti.

Conclusioni: non esiste un “posto giusto”, esiste il posto che si decide di occupare

La cybersecurity è un’infrastruttura invisibile che tiene in piedi aziende grandi e piccole e persino una parte della vita quotidiana più semplice.

Ogni volta che un attacco viene fermato, che un incidente viene gestito, che una vulnerabilità viene chiusa, c’è qualcuno che ha scelto di stare dall’altra parte dello schermo.

Quel “qualcuno” non ha né volto né genere prestabilito. Può essere chiunque decida di esserci.

Dire che non è un mondo per donne significa, in realtà, accettare in silenzio che la sicurezza di tutti venga progettata e gestita da uno sguardo solo. È una rinuncia. È una forma di resa culturale. È lasciare che metà delle voci resti fuori dalla stanza in cui si prendono decisioni importanti. Ogni donna che sceglie la cybersecurity manda un messaggio potente, anche se non se ne accorge subito:

“Questo spazio mi appartiene tanto quanto a chiunque altro.”

Non è una dichiarazione contro qualcuno, non è una guerra di genere. È un atto di riequilibrio.

È dire ad alta voce ciò che dovrebbe essere ovvio: la competenza, il talento, la capacità di analisi, di gestione della crisi, di lettura del rischio non hanno sesso. Il settore, oggi, ha bisogno di menti lucide, di sguardi diversi, di persone che sappiano restare in piedi in mezzo al caos.

Ogni barriera culturale che scoraggia una ragazza dal provarci non è solo un’ingiustizia individuale, è un pezzo di difesa in meno per tutti.

In un Paese in cui il digitale fatica ancora a trovare spazio, ogni donna che decide di investire in competenze tecniche rompe un pezzo di narrativa vecchia: quella che relega le donne lontano dalle console, dagli alert, dai log, dalle scelte strategiche. Ogni ingresso rende quello successivo un po’ meno faticoso, è così che cambiano i settori: non con una rivoluzione improvvisa, ma con una serie di persone che, una dopo l’altra, si rifiutano di restare fuori.

Non si tratta di essere “più brave degli uomini”. Si tratta di essere sé stesse in un campo che, per troppo tempo, ha fatto finta che esistesse un solo modo “giusto” di essere professionisti IT.

Il posto a quella scrivania, davanti a quei monitor, in quelle riunioni, non è riservato a qualcun altro.

È lì, in attesa di chi decide di occuparlo. Non è il momento di farsi piccole per entrare negli spazi già esistenti, è il momento di allargare quegli spazi finché nessuno si sentirà di troppo.

Chi oggi decide di iniziare un percorso in cybersecurity sta scegliendo di stare dalla parte di chi difende, protegge, costruisce sicurezza dove prima c’era solo vulnerabilità e non c’è ruolo più potente, né per un professionista, né per una donna.

L'articolo Donne in Cybersecurity: da Outsider a Cornerstone proviene da Red Hot Cyber.